Blooper viruset bör inte anses som ett riktigt ransomware eftersom det inte fullföljer krypteringsprocessen. Vi har även lagt märke till att krypteringsviruset har formats i enlighet med WannaCry. Offren kanske skrämms av konsekvenserna med att stänga ned det huvudsakliga fönstret av infektionen, men det har officiellt bekräftats att det inte påverkar någon negativt.

Senare varianten har indikerats vara ett skrämselprogram vars mål är att skrämma offren till att betala pengarna för dekrypteringen av filerna. I det här fallet handlar det om 500 USD för lösensumman. Dock har analytiker indikerat att RSA-2048 algoritmen inte på riktigt appliceras på den digitala datan. Allt du behöver göra är att stänga ned uppstartade fönstret. Trotts att filkrypteringen inte blir av kan en del offer inte känna till den här informationen och skrämmas till att betala lösensumman.

Viruset är inte ett hot

Lasten av viruset är Blooper.exe. Efter en analys har man kommit fram till att filen låtsas att dess upphovsrätt tillhör Microsoft Corportaion. Självklart är det här ett bedrägligt försök att övertyga offren att den körbara filen är ofarlig. Efter att det har anlänt till ett operativsystem kommer lasten att utföra ändringar i enheten. Först kommer det ändra bland Windows registernycklar, du bör inte förvånas över misstänksamma filer i enhetshanteraren.

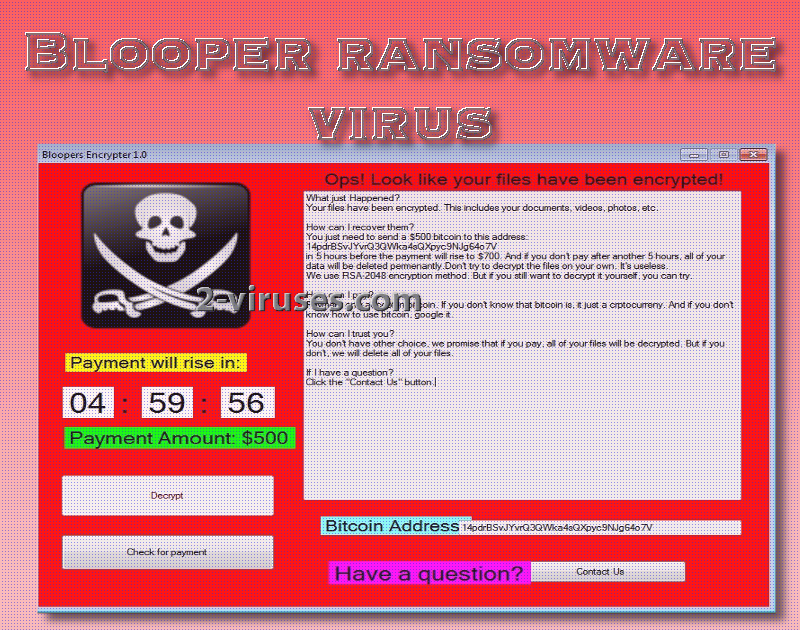

När ändringarna är slutförda kommer viruset inte fortsätta med att genomsöka enheten efter filer. Istället kommer det försöka vilseleda offren i att tro att deras digitala data har förstörts av ett sofistikerat krypteringsprogram. Ett fönster kommer hävda ”The software is now encrypting your files” med en efterföljande ”Ops! Look like your files have been encrypted!”. Först då kommer det huvudsakliga fönstret laddas upp. Meddelanden bör misslyckas med att skrämma dig då det här ransomware viruset inte fungerar, utan används endast för att skrämmas.

Bli inte skrämd av den här infektionen. Ingen direkt filkrypterings kommer att utföras och inga originella tillägg har upptäckts heller. Filerna skall fungera utan några kårngel. Skulle dock ett mer sofistikerat ransomware nå ditt operativsystem, då skulle konsekvenserna bli betydligt tuffare att hantera. Om du har infekterats med den här varianten, då bör du stänga ned det huvudsakliga fönstret som automatiskt öppnats. Det här bör åtgärda problemet på ytan, dock är den skadliga lasten fortfarande i din dator. Nästa steg bör vara att utföra en borttagninsprocess.

Du kan välja mellan två möjliga metoder – följa de instruktioner som finns i slutet av artikeln eller enkelt utföra en genomsökning med ett anti-skadeprogram. De manuella instruktionerna inkluderar även andra alternativ för dekryptering, men dessa är inte relevanta just nu. Dock är det alltid bra att känna till. Gällande den automatiska borttagningen rekommenderar vi Reimage, Spyhunter eller Hitman, ett av dessa program kommer att rengöra ditt operativsystem från oönskat innehåll.

Om dina filer skulle krypteras med en riktig algoritm, då föreslår vi dig att du bevarar lugnet och undviker att betala lösensumman. Det är möjligt att alternativa metoder fungerar, eller att säkerhetsforksare har släppt ett kostnadsfritt dekrypteringsverktyg (dedikerade för ett specifikt ransomware). Om du är en försiktig användare, då bör du redan känna till fördelarna med att lagra dina filer på en backup-enhet eller en USB-enhet.

Den sista frågan vi bör besvara är rätt vanlig: hur lyckades viruset ta sig in i operativsystemet? Det finns flertalet sätt för skurkarna att distribuera skadligt innehåll. I vissa fall kan skadlig skräppost vara ansvarig för distribution av krypteringsvirus. Agera inte på mejl som skickats av okända källor. Dessa mejl kan innehålla bifogat innehåll eller leda användare till en specifik URL. Var extremt försiktig med sådana meddelanden.

Blooper Virus Snabb

- Viruset är inte ett hot

- Automatisk Malware verktyg för borttagning

- Hur du tar bort Blooper virus genom systemåterställning:

- Starta om din dator i Felsäkert Läge med Kommandotolken

- 2. Total borttagning av Blooper virus

- 3. Återställ Blooper virus påverkade filer med hjälp av Shadow Volume kopior

Automatisk Malware verktyg för borttagning

(Win)

Notera: Spyhunter försök ger detektion av parasiten som Blooper Virus och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Notera: Combo Cleaner försök ger detektion av parasiten som Blooper Virus och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig,

Hur du tar bort Blooper virus genom systemåterställning:

Starta om din dator i Felsäkert Läge med Kommandotolken

För Windows 7/ Vista/ XP

- Start -> Stäng av -> Starta om -> OK.

- Tryck på F8 upprepade gånger tills uppstartsalternativen visas.

- Välj Felsäkert Läge med Kommandotolken.

För Windows 8/ 10

- Tryck på Av/ På ikonen vid Windows inloggningssida. Tryck och håll sedan ned Shift knappen medans du klickar på Starta om.

- Välj Felsök -> Avancerade alternativ -> Startinställningar -> Starta om.

- När det laddas upp, välj Aktivera Felsäkert Läge med Kommandotolken från listan med uppstartsalternativen.

Återställ systemfiler och inställningar.

- När Kommandotolken laddar, skriv in CD Restore och tryck Enter.

- Skriv sedan in Rstrui.exe och tryck Enter igen.

- Klicka på "nästa" i fönstret som visas.

- Välj en av Återställningarna som finns tillgängliga innan Blooper virus infiltrerade datorn och klicka sedan på "nästa".

- För att starta systemåtersällning, klicka "Ja".

2. Total borttagning av Blooper virus

Efter återställningen av din dator så rekommenderas det att genomsöka datorn med ett anti-skadeprogram som t.ex. Reimage, Spyhunter och ta bort alla skadliga filer som relaterar till Blooper virus.

3. Återställ Blooper virus påverkade filer med hjälp av Shadow Volume kopior

Om du inte använder dig av Systemåterställning med ditt operativsystem så finns det en chans att använda sig av så kallade Shadow Copy Snapshots. De lagrar kopior av dina filer till den tid då dessa skapades. Oftast försöker Blooper virus radera alla möjliga Shadow Volume kopior, så den här metoden fungerar inte på alla datorer. Dock kan skadan misslyckas.

Shadow Volume kopior finns endast tillgängliga på Windows XP Service Pack 2, Windows Vista, Windows 7 och Windows 8. Det finns två sätt att återfå dina filer via Shadow Volume kopior på. Du kan använda Windows egna tidigare versioner, eller Shadow Explorer.

a) Windows egna tidigare versionerHögerklicka på en krypterad fil och välj Egenskaper ->Tidigare versioner. Nu ser du alla möjliga kopior av den specifika filen och tiden då den lagrades i en Shadow Volume kopia. Välj en version av filen du vill återfå och klicka på Kopiera om du vill spara den till en egen vald plats, eller så återställer du ifall du vill byta ut den nuvarande krypterade filen. Om du vill se innehållet av filen klickar du bara på "öppna".

Det är ett program som kan hittas på Internet gratis. Du kan ladda ned antingen en full eller en portabel version av Shadow Explorer. Öppna programmet. Vid vänsta hörnet högst upp väljer du enhet som filen du letar efter är lagrad. Du kommer att kunna se alla mappar på den enheten. För att återfå en hel mapp så högerklickar du på den och väljer "exportera". Välj sedan vart du vill ha den lagrad.

OBS: I många fall så är det omöjligt att återställa datafiler som har påverkats av ett modernt Ransomware. Av den anledningen rekommenderar vi ett vettigt Moln-program för att ha en backup ifall att. Vi rekommenderar att du tar en titt på Carbonite, BackBlaze, CrashPlan eller Mozy Home.